Nós estamos com apenas duas semanas de 2018, e os pesquisadores de segurança já descobriram o primeiro malware do Mac.

Chamado OSX / MaMi, todas as evidências apontam que este ainda é um trabalho em andamento, mas que vem com algumas características bastante intrusivas, se já completadas e ativadas. A primeira vítima do malware parece ser uma professora nos EUA , que suspeitava de uma infecção de malware depois de perceber que não podia mudar os servidores de DNS do Mac.

MaMi vem com algumas características bastante preocupantes

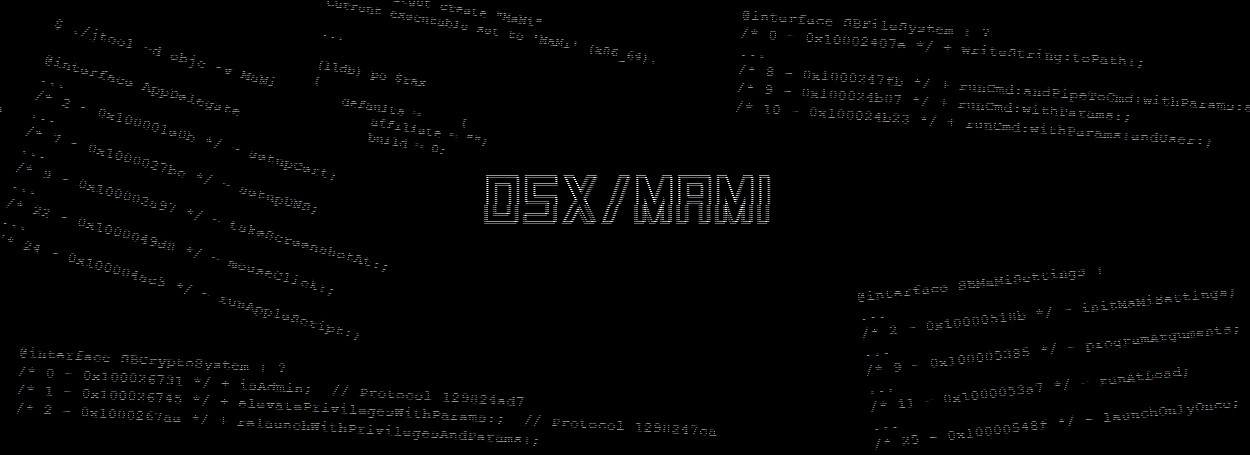

Seguindo um julgamento inteligente, o especialista em segurança do Mac, Patrick Wardle, rastreou o malware hospedado em um site. O malware é distribuído sob a forma de um binário de 64 bits Mach-O não assinado que atualmente não desencadeia detecções em mecanismos de verificação agregados, como VirusTotal.

Analisando o código fonte do malware, Wardle diz que ele encontrou o código que sugeriu que o malware poderia:

⯮ Instalar um certificado local

⯮ Configurar configurações de DNS personalizadas

⯮ Tirar screenshots

⯮ Reduzir os cliques do mouse

⯮ Executar AppleScripts

⯮ Obter o persistente de lançamento do sistema operacional

⯮ Fazer o download e fazer upload de arquivos

⯮ Executar comandos

A versão atual deste malware não suporta a maioria desses recursos, mas só pode ter persistência de inicialização, instalar um certificado local e configurar servidor DNS personalizado. Tendo em conta o resto dos recursos, isso poderia muito bem ser um trojan de acesso remoto em construção, mas atualmente, ele só pode ser classificado como um mero seqüestrador de DNS.

MaMi pode evoluir no futuro

“O OSX / MaMi não é particularmente avançado – mas altera os sistemas infectados de maneira bastante desagradável e persistente”, diz Wardle . “Ao instalar um novo certificado de raiz e sequestrar os servidores DNS, os atacantes podem realizar uma variedade de ações nefastas (talvez roubar credenciais ou injetar anúncios)”. Mas Wardle teme que o malware possa evoluir muito rápido e pode ter mais segredos escondidos em seu código.

“Talvez para que os métodos mais intrusivos, tirar capturas de tela, executar comandos sejam executados ou para que o malware seja persistido, requer alguma entrada fornecida por ataque ou outras condições prévias que simplesmente não foram atendidas na minha VM. “Continuaremos cavando!”, disse Wardle.

Os dois servidores DNS que o malware adiciona aos hosts infectados são:

82.163.143.135

82.163.142.137 [su_button url="https://www.bleepingcomputer.com" target="blank" text_shadow="0px 0px 0px #000000" rel="nofollow"]FONTE: BLEEPPINGCOMPUTER[/su_button]