Apenas três meses após os pesquisadores da Princeton alertarem os usuários sobre os perigos dos ataques de “repetição de sessão” , os desenvolvedores de extensões maliciosas do Chrome incorporaram esse “truque” em seus últimos “lançamentos”.

O termo “repetição de sessão” refere-se ao código JavaScript que registra a atividade do usuário e, em seguida, reproduz-o com precisão. Ao longo dos últimos anos, as empresas de análise da web adicionaram suporte para recursos de “repetição de sessão” em seu painel, permitindo que os proprietários de sites analisem como os usuários o utilizavam. Estas são ferramentas de teste A / B valiosas se usadas por motivos legítimos.

Crooks abusando do script de “repetição de sessão”

Ao longo das últimas semanas, várias extensões maliciosas do Chrome começaram a incorporar uma biblioteca de JavaScript fornecida pelo provedor de análise da web Yandex Metrica, que registra as ações dos usuários em todos os sites que navegam. Enquanto o Yandex Metrica não gravar texto inserido nos campos de senha, o script ainda pode registrar vários tipos de detalhes, como nomes, números de cartão de crédito, endereços de e-mail e números de telefone. Abaixo está um GIF do que os operadores dessas extensões maliciosas do Chrome estão vendo ao reproduzir uma sessão de usuário.

Enquanto o Lawrence Abrams da Bleeping Computer encontrou algumas dessas extensões maliciosas do Chrome – para as quais forneceu instruções de remoção [por exemplo: Cocktail de Daiquiri de morango , Navegador , 11 Alimentos com Abóbora , Para Desodorizar Lavandaria ] – a Trend Micro rastreou mais alguns. A empresa diz que encontrou 89 dessas extensões maliciosas do Chrome, que têm uma contagem total de instalação de mais de 423.000. A empresa de segurança cibernética dos EUA publicou hoje uma lista contendo os nomes de 58 extensões do Chrome. Se os usuários acharem que instalaram qualquer um destes, eles podem usar o modelo de instruções de remoção dos links acima para se livrar dessas ameaças.

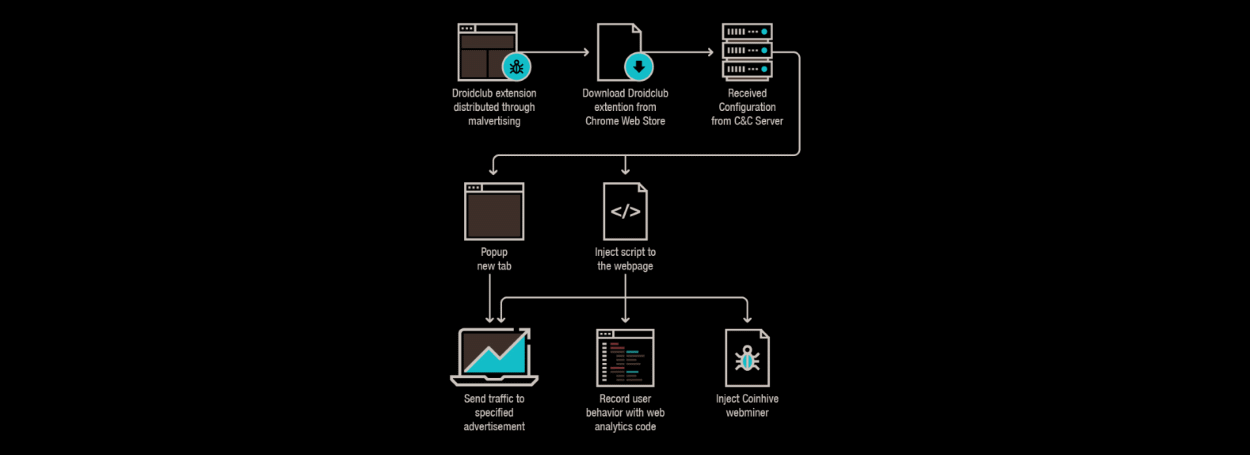

Extensões criadas pelo mesmo grupo – Droidclub

A Trend Micro acredita que essas extensões foram criadas pelo mesmo grupo e rastreiam toda a operação como Droidclub, após o nome de domínio de um dos servidores de comando e controle (droidclub [.] Net). Essas extensões possuem uma infraestrutura de servidor C & C porque os scripts de gravação / repetição de sessão não são o único código malicioso que implementam nos navegadores Chrome da vítima. O objetivo principal dessas extensões é injetar publicidade em todas as páginas que um usuário está visualizando, gerando lucro para a gangue Droidclub. As versões mais antigas dessas extensões também implantaram o script de criptografia Coinhive que minerava usando as CPUs das pessoas, mas o script Coinhive foi removido em versões mais recentes.

Extensões são fáceis de detectar e evitar

Todas essas extensões seguem o mesmo padrão, usando nomes aleatórios e descrições não sensíveis. Das observações do computador, a maioria dessas extensões não durou mais de um dia, com o grupo do Chrome removendo-os da loja da Web oficial antes de poderem fazer mais danos.

O Droidclub geralmente se baseia em malvertising para direcionar tráfego para páginas de destino onde ele usa engenharia social para enganar os usuários na instalação dessas extensões maliciosas. Se você vir uma página semelhante à seguinte … feche a guia!

[su_button url=”https://www.bleepingcomputer.com/news/security/first-malicious-chrome-extensions-detected-using-session-replay-scripts/” target=”blank” text_shadow=”0px 0px 0px #000000″ rel=”nofollow”]FONTE: BLEEPING COMPUTER[/su_button]