Pesquisadores de segurança descobriram mais de 2.000 sites do WordPress – possivelmente mais infectados com um keylogger que está sendo carregado na página de login do Word do WordPress e um script de cryptojacking (in-browser cryptocurrency mineiro) em seus frontends.

Os pesquisadores amarraram esses recém-descobertos sites infectados para uma operação similar que ocorreu no início de dezembro de 2017.

JTdCJTIyaWQlMjIlM0ElMjIyMjA3Njc2NDkyOCUyMiUyQyUyMm5ldHdvcmtDb2RlJTIyJTNBJTIyMjIwNjQxNDU2MDMlMjIlMkMlMjJlZmZlY3RpdmVSb290QWRVbml0SWQlMjIlM0ElMjIyMjA2MzE0NTc2OCUyMiUyQyUyMm5hbWUlMjIlM0ElMjJERU5UUk9fRE9fQVJUSUdPJTIyJTJDJTIycGFyZW50UGF0aCUyMiUzQSU3QiUyMmlkJTIyJTNBJTIyMjIwNjMxNDU3NjglMjIlMkMlMjJuYW1lJTIyJTNBJTIyY2EtcHViLTk0OTcxMjgwMTc5NzM5OTklMjIlMkMlMjJhZFVuaXRDb2RlJTIyJTNBJTIyY2EtcHViLTk0OTcxMjgwMTc5NzM5OTklMjIlN0QlMkMlMjJhZFVuaXRDb2RlJTIyJTNBJTIyREVOVFJPX0RPX0FSVElHTyUyMiUyQyUyMmRlc2NyaXB0aW9uJTIyJTNBJTIyJTIyJTJDJTIyaXNGbHVpZCUyMiUzQWZhbHNlJTJDJTIyaXNOYXRpdmUlMjIlM0F0cnVlJTJDJTIyYWRVbml0U2l6ZXMlMjIlM0ElNUIlN0IlMjJzaXplJTIyJTNBJTdCJTIyd2lkdGglMjIlM0ElMjIzMDAlMjIlMkMlMjJoZWlnaHQlMjIlM0ElMjIyNTAlMjIlMkMlMjJpc0FzcGVjdFJhdGlvJTIyJTNBJTIyZmFsc2UlMjIlN0QlMkMlMjJlbnZpcm9ubWVudFR5cGUlMjIlM0ElMjJCUk9XU0VSJTIyJTJDJTIyZnVsbERpc3BsYXlTdHJpbmclMjIlM0ElMjIzMDB4MjUwJTIyJTJDJTIyaXNBdWRpbyUyMiUzQSUyMmZhbHNlJTIyJTdEJTJDJTdCJTIyc2l6ZSUyMiUzQSU3QiUyMndpZHRoJTIyJTNBJTIyMzM2JTIyJTJDJTIyaGVpZ2h0JTIyJTNBJTIyMjgwJTIyJTJDJTIyaXNBc3BlY3RSYXRpbyUyMiUzQSUyMmZhbHNlJTIyJTdEJTJDJTIyZW52aXJvbm1lbnRUeXBlJTIyJTNBJTIyQlJPV1NFUiUyMiUyQyUyMmZ1bGxEaXNwbGF5U3RyaW5nJTIyJTNBJTIyMzM2eDI4MCUyMiUyQyUyMmlzQXVkaW8lMjIlM0ElMjJmYWxzZSUyMiU3RCU1RCU3RA==

HOW TO

O ataque é bastante simples. Miscreants encontram sites de WordPress inseguros – geralmente executando versões anteriores do WordPress ou temas e plugins mais antigos – e usam explorações para esses sites para injetar código malicioso no código-fonte do CMS.

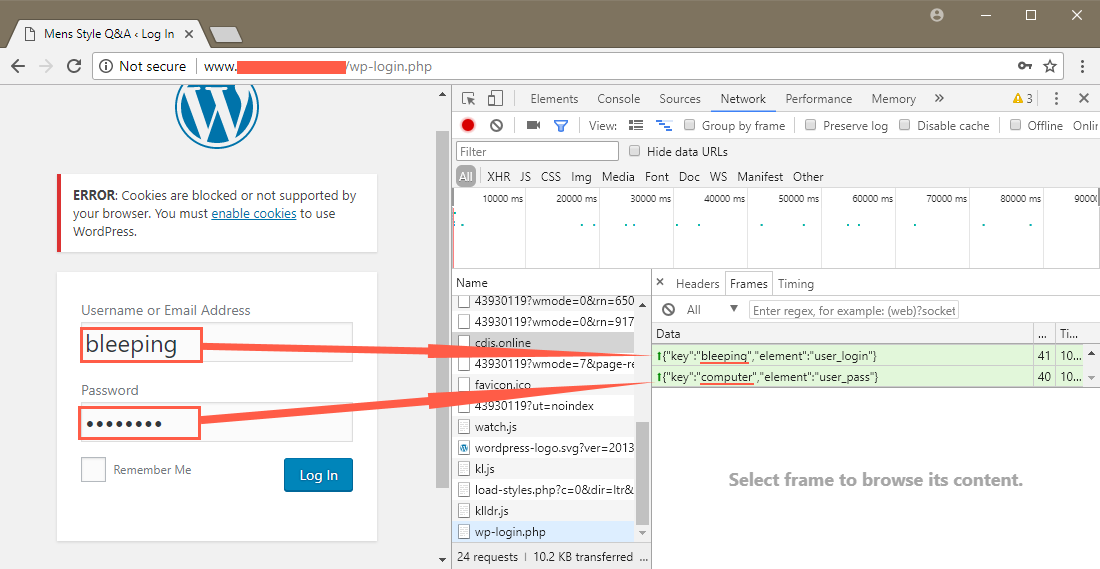

O código malicioso inclui duas partes. Para a página de login do administrador, o código carrega um keylogger hospedado em um domínio de terceiros. Para o frontend do site, os criminosos carregam o mineiro Coinhive no navegador e o meu Monero usando as CPUs das pessoas que visitam o site.

Crooks migram para novos domínios

Para a campanha de final de 2017, os criminosos carregaram seu keylogger do domínio “cloudflare.solutions”. Esses ataques afetaram quase 5.500 sites do WordPress, mas foram interrompidos em 8 de dezembro quando o registrador tirou o domínio dos malvados.

De acordo com um novo relatório divulgado ontem pela Sucuri, a empresa que acompanha esta campanha desde abril de 2017, os criminosos agora estão carregando o keylogger de três novos domínios: cdjs.online, cdns.ws e msdns.online.

Com base nos dados obtidos através do PublicWWW, existem mais de 2.000 sites que estão carregando scripts desses três domínios [ 1 , 2 , 3 ].

Sucuri teme que nem todos os sites afetados sejam indexados em PublicWWW e que o número de vítimas possa ser ainda maior.

Os proprietários do site WordPress são aconselhados a revisar seus sites, atualizar qualquer coisa que precise atualizar e rever se scripts suspeitos estão sendo carregados em sua página de login.

Atacantes ativos desde abril de 2017

Como mencionado anteriormente, esta campanha tem acontecido desde abril de 2017 e, durante a maior parte de 2017, os malvados estavam envolvidos na incorporação de banners nos sites pirateados e no carregamento de scripts de criptografia Coinhive disfarçados de arquivos JavaScript jQuery e Google Analytics falsos.

Foi apenas em dezembro, quando este grupo se mudou para a prática mais tortuosa de coletar credenciais de administrador através de um keylogger.

[su_button url=”https://www.bleepingcomputer.com/news/security/keylogger-campaign-hits-over-2-000-wordpress-sites/” target=”blank” text_shadow=”0px 0px 0px #000000″ rel=”nofollow”]FONTE: BLEEPING COMPUTER[/su_button]

JTdCJTIyaWQlMjIlM0ElMjIyMjA5Nzk1NTM2NyUyMiUyQyUyMm5ldHdvcmtDb2RlJTIyJTNBJTIyMjIwNjQxNDU2MDMlMjIlMkMlMjJlZmZlY3RpdmVSb290QWRVbml0SWQlMjIlM0ElMjIyMjA2MzE0NTc2OCUyMiUyQyUyMm5hbWUlMjIlM0ElMjJTVV9ERU5UUk9fRE9fQVJUSUdPX0RFU0tUT1BfNCUyMiUyQyUyMnBhcmVudFBhdGglMjIlM0ElN0IlMjJpZCUyMiUzQSUyMjIyMDYzMTQ1NzY4JTIyJTJDJTIybmFtZSUyMiUzQSUyMmNhLXB1Yi05NDk3MTI4MDE3OTczOTk5JTIyJTJDJTIyYWRVbml0Q29kZSUyMiUzQSUyMmNhLXB1Yi05NDk3MTI4MDE3OTczOTk5JTIyJTdEJTJDJTIyYWRVbml0Q29kZSUyMiUzQSUyMlNVX0RFTlRST19ET19BUlRJR09fREVTS1RPUF80JTIyJTJDJTIyZGVzY3JpcHRpb24lMjIlM0ElMjIlMjIlMkMlMjJpc0ZsdWlkJTIyJTNBdHJ1ZSUyQyUyMmlzTmF0aXZlJTIyJTNBdHJ1ZSUyQyUyMmFkVW5pdFNpemVzJTIyJTNBJTVCJTdCJTIyc2l6ZSUyMiUzQSU3QiUyMndpZHRoJTIyJTNBJTIyMzAwJTIyJTJDJTIyaGVpZ2h0JTIyJTNBJTIyMjUwJTIyJTJDJTIyaXNBc3BlY3RSYXRpbyUyMiUzQSUyMmZhbHNlJTIyJTdEJTJDJTIyZW52aXJvbm1lbnRUeXBlJTIyJTNBJTIyQlJPV1NFUiUyMiUyQyUyMmZ1bGxEaXNwbGF5U3RyaW5nJTIyJTNBJTIyMzAweDI1MCUyMiUyQyUyMmlzQXVkaW8lMjIlM0ElMjJmYWxzZSUyMiU3RCUyQyU3QiUyMnNpemUlMjIlM0ElN0IlMjJ3aWR0aCUyMiUzQSUyMjMzNiUyMiUyQyUyMmhlaWdodCUyMiUzQSUyMjI4MCUyMiUyQyUyMmlzQXNwZWN0UmF0aW8lMjIlM0ElMjJmYWxzZSUyMiU3RCUyQyUyMmVudmlyb25tZW50VHlwZSUyMiUzQSUyMkJST1dTRVIlMjIlMkMlMjJmdWxsRGlzcGxheVN0cmluZyUyMiUzQSUyMjMzNngyODAlMjIlMkMlMjJpc0F1ZGlvJTIyJTNBJTIyZmFsc2UlMjIlN0QlMkMlN0IlMjJzaXplJTIyJTNBJTdCJTIyd2lkdGglMjIlM0ElMjI1ODAlMjIlMkMlMjJoZWlnaHQlMjIlM0ElMjI0MDAlMjIlMkMlMjJpc0FzcGVjdFJhdGlvJTIyJTNBJTIyZmFsc2UlMjIlN0QlMkMlMjJlbnZpcm9ubWVudFR5cGUlMjIlM0ElMjJCUk9XU0VSJTIyJTJDJTIyZnVsbERpc3BsYXlTdHJpbmclMjIlM0ElMjI1ODB4NDAwJTIyJTJDJTIyaXNBdWRpbyUyMiUzQSUyMmZhbHNlJTIyJTdEJTJDJTdCJTIyc2l6ZSUyMiUzQSU3QiUyMndpZHRoJTIyJTNBJTIyNzI4JTIyJTJDJTIyaGVpZ2h0JTIyJTNBJTIyOTAlMjIlMkMlMjJpc0FzcGVjdFJhdGlvJTIyJTNBJTIyZmFsc2UlMjIlN0QlMkMlMjJlbnZpcm9ubWVudFR5cGUlMjIlM0ElMjJCUk9XU0VSJTIyJTJDJTIyZnVsbERpc3BsYXlTdHJpbmclMjIlM0ElMjI3Mjh4OTAlMjIlMkMlMjJpc0F1ZGlvJTIyJTNBJTIyZmFsc2UlMjIlN0QlNUQlN0Q=